Модуль Dr.Web для файловых серверов Unix теперь доступен в последней версии ISPmanager!

Dr.Web проверяет сайты пользователей на наличие вредоносного кода (включая вирусы, трояны, спам-боты и пр.) в файлах PHP, JS, HTML и системных файлах, а также выполняет лечение зараженных файлов.

-

Использование модуля Dr.Web доступно только на действующей лицензии ispmanager, не распространяется на пробную (trial) версию.

-

Dr.Web несовместим с ImunifyAV и CloudLinux. Если хотя бы один из них установлен, кнопка Установить для модуля Dr.Web будет неактивна и наоборот: при установленном Dr.Web будет недоступна установка ImunifyAV и CloudLinux. На основании этого, перед установкой Dr.Web, необходимо удалить ImunifyAV и CloudLinux.

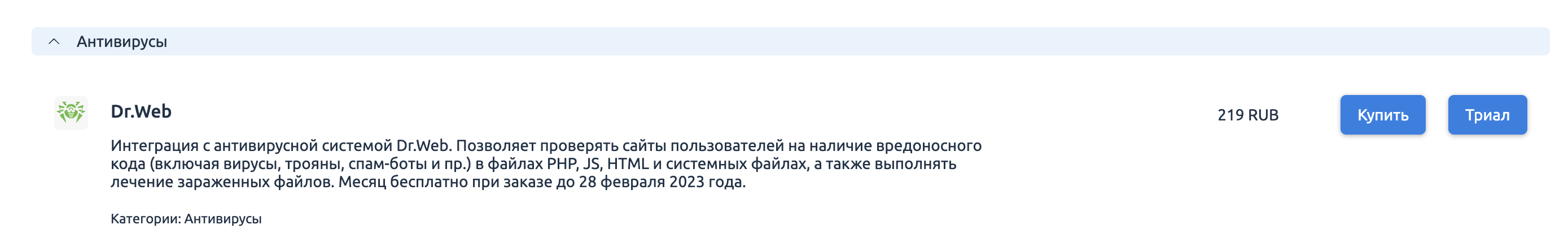

Пример модуля Dr.Web

Статья содержит следующие разделы:

1. Лицензии

2. Установка/Удаление

3. Настройка

4. Использование

5. Оповещения

Лицензии

Для использования Dr.Web необходимо активировать лицензию через сайт Cloudvps.by

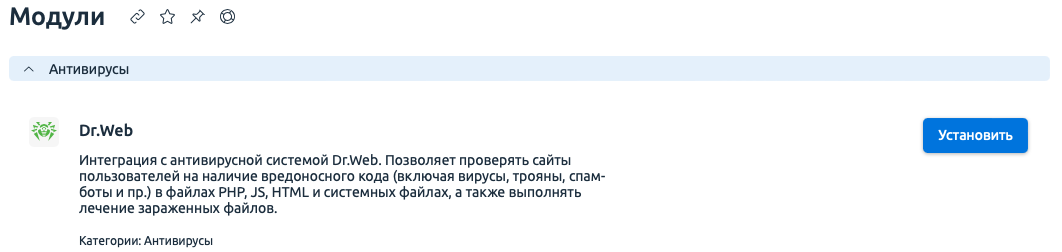

Установка/Удаление

- Активировать бесплатную лицензию антивируса Dr.Web; При заказе укажите ID лицензии услуги панели управления ISPmanager: Помощь → О программе → ID (лицензии)

-

Обновить панель ISPmanager до актуальной версии;

-

В основном меню выберите «Модули». Предварительно удалите модули ImunifyAV и CloudLinux (если они установлены);

-

Для активации тестового периода Dr.Web нажмите кнопку «Купить».

- После активации панелью триальной версии, нажмите кнопку «Установить».

После установки:

- Будет выполнена автоматическая перезагрузка панели

- Станут доступны настройки

- в Основном меню добавится пункт Антивирус

Настройка

Для настройки работы антивируса нажмите на кнопку Настройки:

- В форме Антивирусы из Основного меню

- В форме Модули из Основного меню

Выполните необходимые настройки и нажмите на кнопку Сохранить.

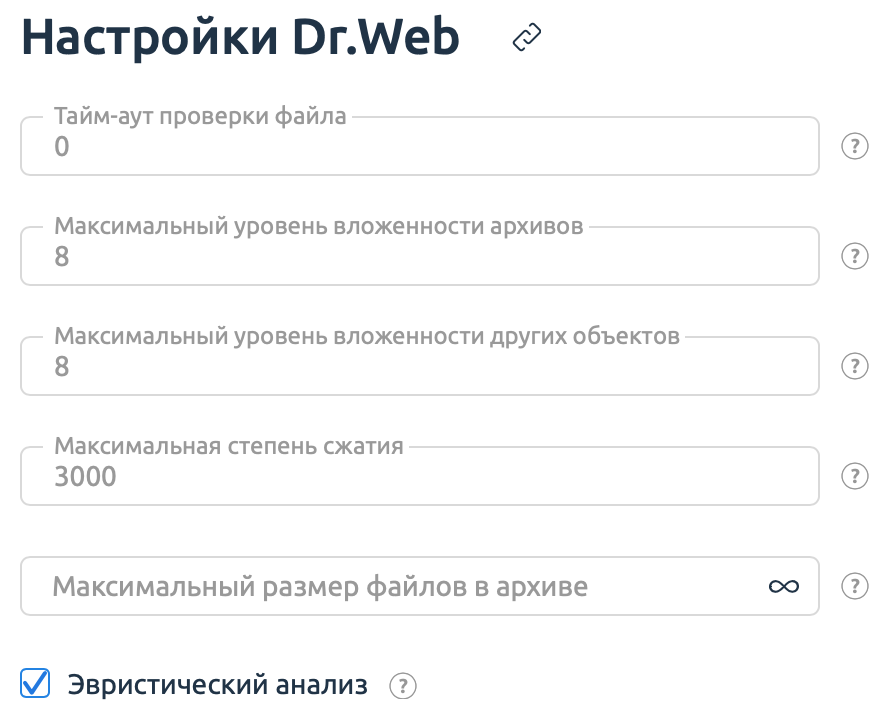

Настройки сканирования:

- Тайм-аут проверки файла – тайм-аут на проверку одного файла в мс. Значение 0 указывает, что время проверки не ограничено;

- Максимальный уровень вложенности архивов – максимальный уровень вложенности объектов при проверке архивов (zip, rar и т. п.), в которые вложены другие архивы, в которые, в свою очередь, могут быть вложены еще архивы, и т. п. Значение этого параметра устанавливает предельный уровень иерархии вложенности, после которого архивы внутри архивов не будут проверяться. Значение 0 указывает, что вложенные объекты будут пропущены (настройка доступна только администратору);

- Максимальный уровень вложенности других объектов – максимальный уровень вложенности объектов при проверке других типов объектов c вложениями (HTML-страницы, jar-файлы и т. п.). Значение этого параметра устанавливает предельный уровень иерархии вложенности, после которого объекты внутри объектов не будут проверяться. Значение 0 указывает, что вложенные объекты будут пропущены (настройка доступна только администратору);

- Максимальная степень сжатия – максимальную допустимую степень сжатия проверяемых объектов. Значение должно быть не менее 2 (настройка доступна только администратору);

- Максимальный размер файлов в архиве – ограничение на размер файлов в архиве. Файлы, размер которых превышает значение этого параметра, пропускаются при проверке. Размер указывается как число с единицей измерения (KB, MB, GB). Если никакой единицы измерения не указано, число интерпретируется как размер в байтах (настройка доступна только администратору);

- Эвристический анализ (чекбокс) – использование эвристического анализа при проверке;

- Автоматическая проверка (чекбокс) – при выборе данной опции будет ежедневно производиться сканирование всех сайтов. Время запуска можно настроить в разделе Планировщик CRON (пример команды в планировщике: /usr/local/mgr5/sbin/cron-ispmgr sbin/mgrctl -m ispmgr drweb.autoscan >/dev/null 2>&1).

Если администратор включил опцию автоматического сканирования, то выполняется всех сайтов всех пользователей на сервере. При этом опция становится недоступна для отключения на форме пользователя. Если опция не включена администратором, то будет проводиться сканирование только сайтов пользователей, самостоятельно включивших данную опцию.

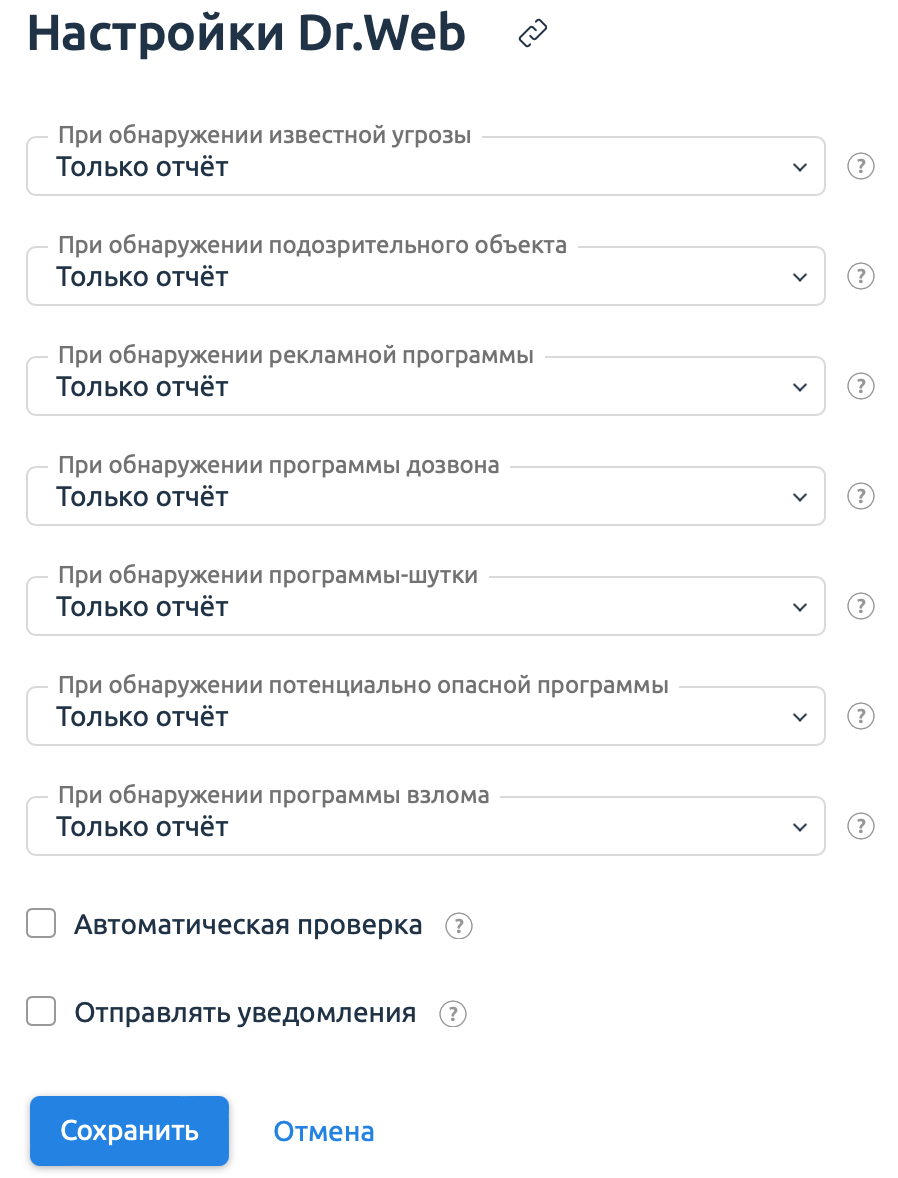

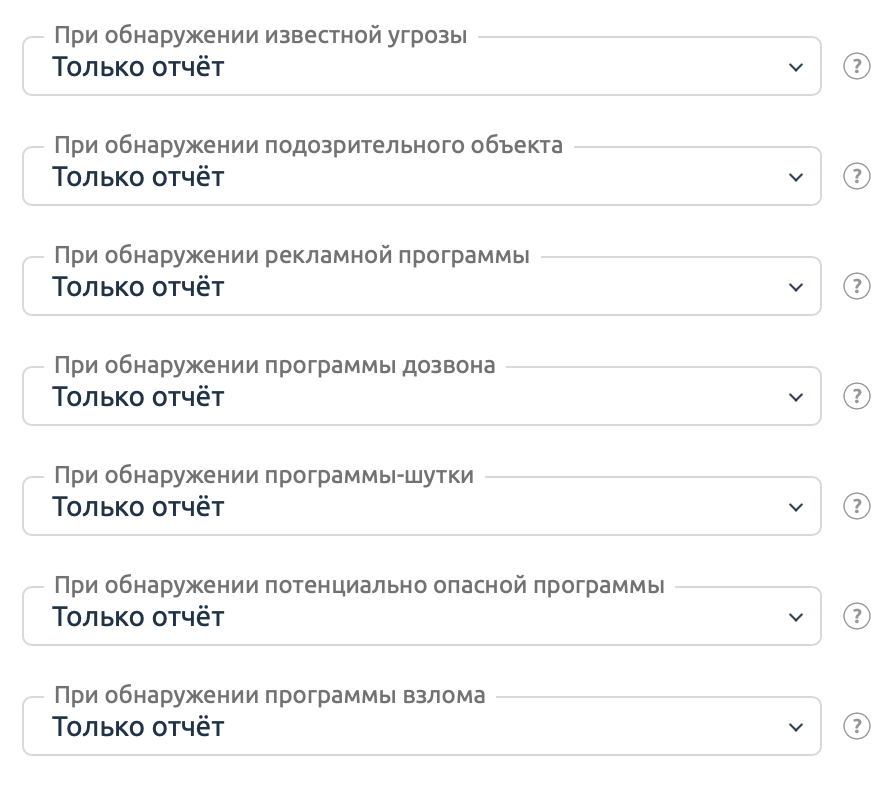

Пример настроек Dr.Web:

Настройки действий при обнаружении угрозы:

- При обнаружении известной угрозы – действие, которое нужно выполнить, если методами сигнатурного анализа обнаружена известная угроза;

- При обнаружении подозрительного объекта – действие, которое нужно выполнить, если эвристический анализ обнаружит подозрительный объект;

- При обнаружении рекламной программы – действие, которое нужно выполнить, если обнаружена рекламная программа;

- При обнаружении программы дозвона – действие, которое нужно выполнить, если обнаружена программа дозвона;

- При обнаружении программы-шутки – действие, которое нужно выполнить, если обнаружена программа-шутка;

- При обнаружении потенциально опасной программы – действие, которое нужно выполнить, если обнаружена потенциально опасная программа.

- При обнаружении программы взлома – действие, которое нужно выполнить, если обнаружена программа взлома.

Пример настроек действий при обнаружении угрозы

Нажмите на соответствующие поле угрозы и из раскрывшегося списка выберите доступные действия:

- Только отчет;

- Поместить в карантин;

- Удалить;

- Лечить - доступно только при обнаружении известной угрозы;

Использование

Если угроза обнаружена в файле, находящемся в контейнере (архив, почтовые сообщения и т.п)

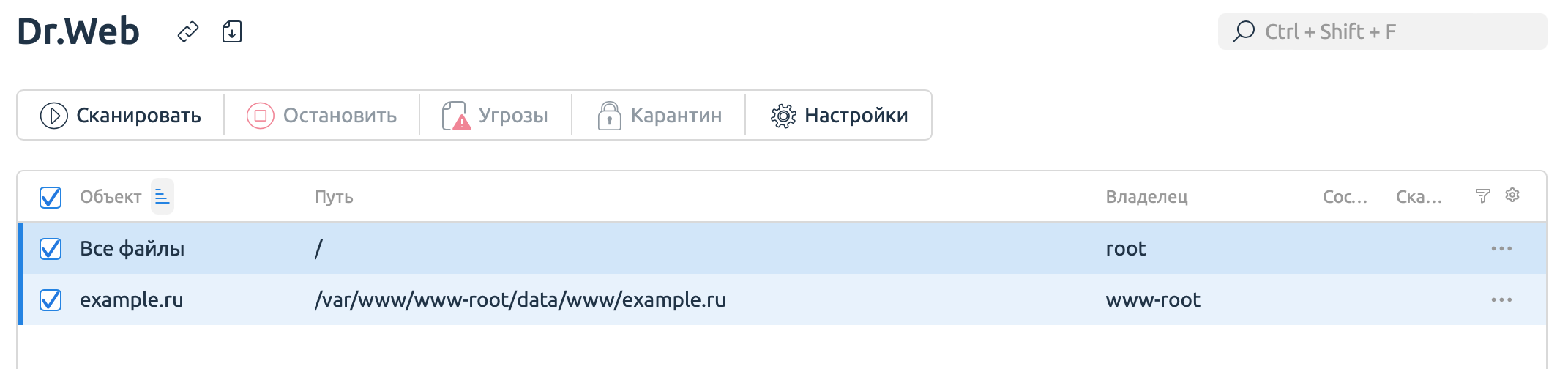

Для работы c антивирусом в Основном меню выберите Антивирус. На открывшейся форме:

- Перечислены все объекты:

Администратору доступны все объекты, а пользователю - только им созданные.

Кнопки взаимодействия: - Сканировать – запускает сканирование выбранных объектов;

- Остановить – останавливает запущенное сканирование;

- Угрозы – содержит список предполагаемых угроз и возможных действий с ними;

- Карантин – содержит список угроз и возможных действий с ними.

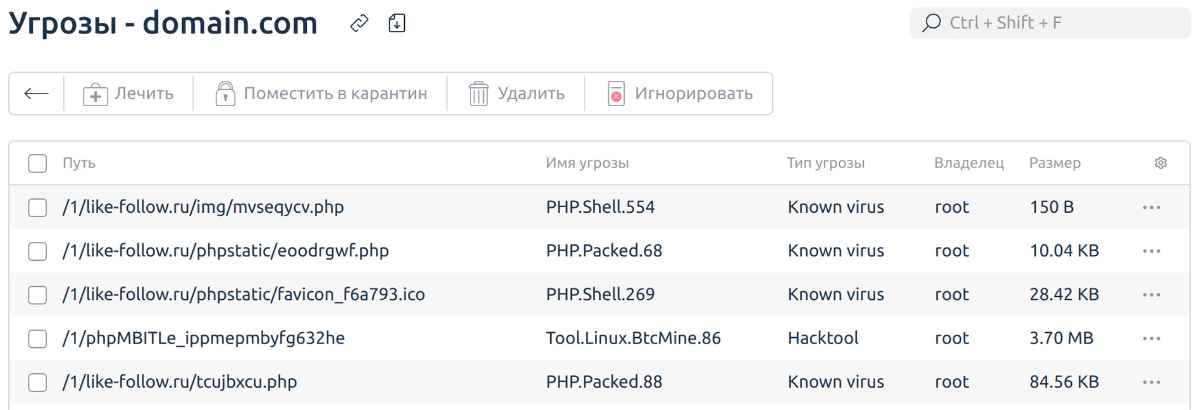

Угрозы.

На форме выводится список предполагаемых угроз. Возможные действия с ними:

- Лечить – попытка вылечить инфицированный объект, удалив из него вредоносное содержимое, и оставив в целости полезное содержимое. Обратите внимание, что это действие применимо не ко всем видам угроз;

- Поместить в карантин – переместить инфицированный объект (если он допускает эту операцию) в специальный каталог карантина с целью его изоляции;

- Удалить – удаляет выбранные объекты;

- Игнорировать – пропустить обнаруженную угрозу, не предпринимая никаких действий.

Пример формы Угрозы:

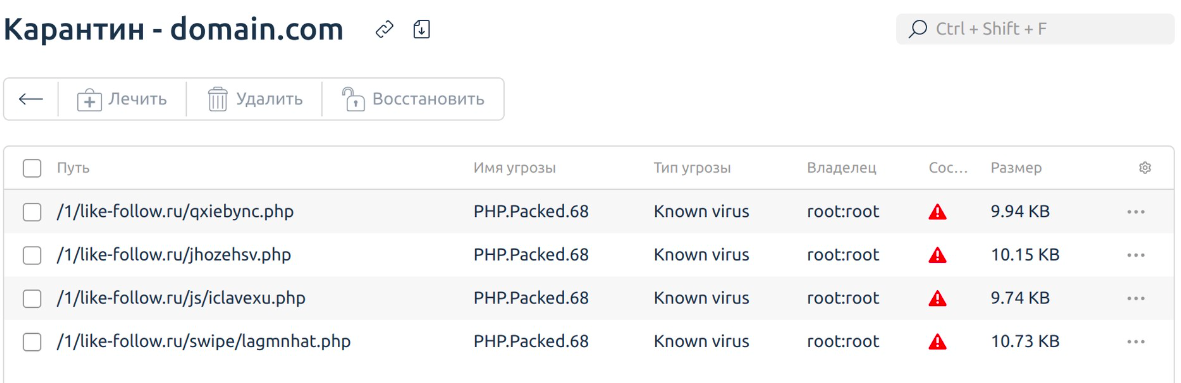

Карантин

В папку карантина антивирус помещает подозрительные и заражённые файлы. Возможные действия с выбранными объектами:

- Лечить - попытка вылечить инфицированный объект, удалив из него вредоносное содержимое, и оставив в целости полезное содержимое. Обратите внимание, что это действие применимо не ко всем видам угроз;

- Удалить – удаляет выбранные объекты;

- Восстановить – восстановить файл в исходное место.

Пример формы карантин

Оповещения

Для получения уведомлений об обнаруженных угрозах при сканировании необходимо:

1. Настроить оповещения

2. В настройках антивируса отметить чекбокс Отправлять уведомления (в конце формы) и нажать на кнопку Сохранить.

Пример настроек уведомлений: